Компания «Доктор Веб» представляет обзор вирусной активности в мае 2009 года. В прошедшем месяце продолжилось распространение программ-вымогателей. При этом оттачиваются методы социальной инженерии, создаются инструменты, которые облегчают деятельность мошенников. Продолжается борьба с новыми руткитами. В спаме, как и раньше, увеличивается доля писем, рекламирующих сами спам-рассылки, используются новые способы прохождения спам-фильтров.

В последние годы создание вредоносных программ с деструктивным функционалом полностью перешло на коммерческую основу. Таким образом, выделился новый класс вирусных угроз — «программы-вымогатели».

Распространение подобного вредоносного ПО началось в 2005 году. С этого времени пошло распространение троянцев, которые с помощью различных алгоритмов шифровали документы пользователей, а для расшифровки предлагали связаться с авторами вредоносной программы. Позже в сообщениях, встраиваемых в данные программы, явным образом сообщалось о размере выкупа и о способах его отправки. По классификации Dr.Web данные вредоносные программы имеют названия Trojan.PGPCoder, а также Trojan.Encoder с его многочисленными модификациями. Для расшифровки файлов специалисты компании «Доктор Веб» разрабатывают специальные утилиты, которые можно бесплатно скачать на сайте компании.

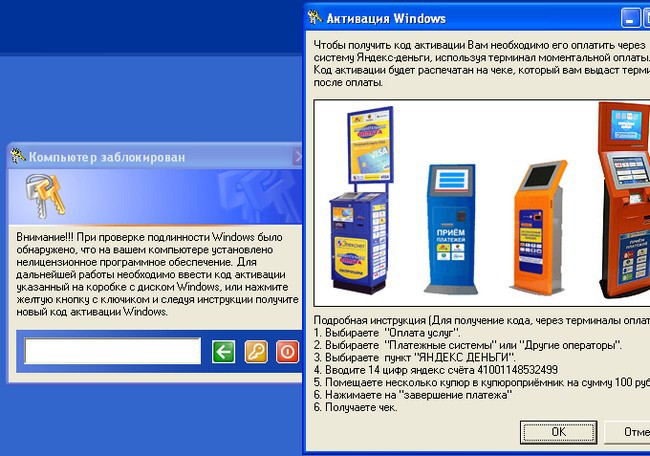

Несмотря на то, что троянцы, блокирующие доступ к Windows, получили существенное распространение в текущем году, первые образцы подобных программ (Trojan.Winlock) появились одновременно с программами-шифровальщиками в том же 2005-м. Так, один из первых экземпляров Trojan.Winlock запрашивал отправку выкупа через платёжную систему «Яндекс.Деньги».

Следующим шагом в упрощении злоумышленниками методов незаконного получения денег стал выбор в пользу платных SMS-сообщений, которые могли бы отправлять жертвы из разных стран мира, используя различных операторов связи.

На этой волне, начиная с 2008 года появилось множество реализаций порнобаннеров (Trojan.Blackmailer), для удаления которых из браузеров требовалась отправка SMS-сообщений. Подавляющее число таких троянцев создаётся для браузера Internet Explorer. Впрочем, в последнее время появились реализации и для Mozilla Firefox, а также Opera.

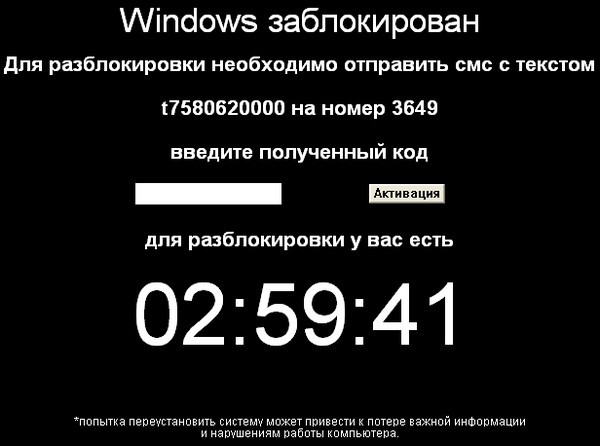

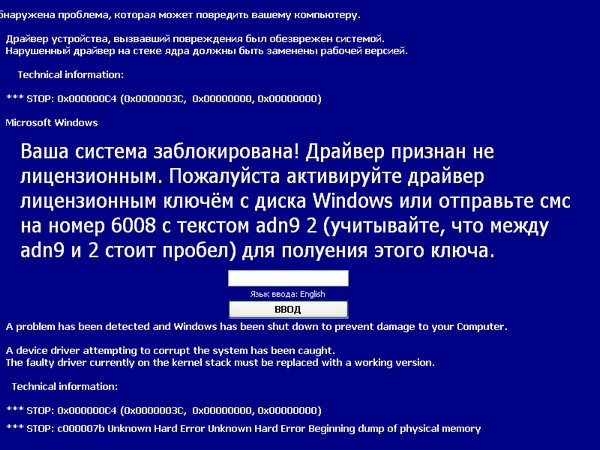

Метод выкупа посредством SMS-сообщений был также применён в блокировщиках Windows – новых модификациях Trojan.Winlock. Для разблокировки Windows в таких случаях был реализован и постоянно обновляется расположенный на сайте компании «Доктор Веб» специальный генератор. Также для детекта различных вариантов Trojan.Winlock вирусные аналитики компании разработали специальные записи Trojan.Winlock.origin, позволяющие определять даже те модификации подобных вредоносных программ, которые не успели попасть в вирусную лабораторию.

В последнее время дизайн модификаций Trojan.Winlock стал более агрессивным. В него встраивается таймер с обратным отсчётом, также сообщается о том, что попытка переустановить систему приведёт к потере данных.

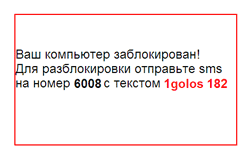

Появилось также и множество подражателей Trojan.Winlock, отличающихся низким качеством. Часто для разблокировки системы в этом случае требуется ввести жёстко прописанный в коде троянца пароль. Кроме того, в некоторых случаях функция разблокировки может вообще не входить в состав такого вредоносного ПО. Например, в одной из них предлагается отправить SMS на определённый номер. Такое сообщение всего лишь увеличивает рейтинг вирусописателя в одной из социальных сетей, в то время как операционная система остается заблокированной.

Одним из последних шагов авторов подобных вредоносных программ стало создание конструкторов троянцев, блокирующих Windows. Теперь для создания новой модификации Trojan.Winlock достаточно лишь задать новый текст соответствующему конструктору.

В мае 2009 года компания «Доктор Веб» выпустила несколько новых версий сканера Dr.Web с графическим интерфейсом для Windows. Это было сделано для оперативного противодействия таким вирусным угрозам, как новая модификация буткита BackDoor.Maosboot, а также троянец Trojan.AuxSpy.

Trojan.AuxSpy блокирует запуск и мешает работе некоторых утилит, способных помочь его обезвредить (например, редактора реестра). Несмотря на то, что троянец не работает в режиме ядра системы, он прописывается в нестандартную область системного реестра, а также имеет возможность восстанавливаться из памяти.

Появление подобных вредоносных программ лишний раз свидетельствует о том, что пользователю в настоящее время необходимо обновлять не только вирусные базы используемого антивируса, но и все его компоненты.

В середине мая стало известно об уязвимости в браузере Apple Safari версии 3.2.3, а точнее — в одной из его библиотек, в компоненте libxml. Уязвимость позволяет выполнить произвольный код при посещении специальной веб-страницы, подготовленной злоумышленниками. Подробнее об этом можно прочитать в бюллетене безопасности Apple от 12.05.2009. Что интересно, эта уязвимость содержится в браузере Safari независимо от платформы, на которой он используется. Т.е. уязвимы как компьютеры под управлением Mac OS X, так и MS Windows. Кроме того, данная уязвимость может быть использована злоумышленниками для инсталляции в систему злонамеренного кода.

В последнее время можно наблюдать все большую активность киберпреступников, направленную на Mac OS X.

Вредоносные файлы, обнаруженные в мае в почтовом трафике

| 01.05.2009 00:00 - 01.06.2009 00:00 | ||

| 1 | 14813173 (41.31%) | |

| 2 | 3612033 (10.07%) | |

| 3 | 3554352 (9.91%) | |

| 4 | 2425299 (6.76%) | |

| 5 | 1568617 (4.37%) | |

| 6 | 1403727 (3.91%) | |

| 7 | 1056208 (2.95%) | |

| 8 | 820918 (2.29%) | |

| 9 | 661200 (1.84%) | |

| 10 | 627811 (1.75%) | |

| 11 | 626816 (1.75%) | |

| 12 | 578837 (1.61%) | |

| 13 | 554956 (1.55%) | |

| 14 | 481410 (1.34%) | |

| 15 | 391321 (1.09%) | |

| 16 | 378735 (1.06%) | |

| 17 | 362897 (1.01%) | |

| 18 | 277064 (0.77%) | |

| 19 | 260037 (0.73%) | |

| 01.05.2009 00:00 - 01.06.2009 00:00 | ||

| 1 | 2347116 (18.99%) | |

| 2 | 723353 (5.85%) | |

| 3 | 506981 (4.10%) | |

| 4 | 285643 (2.31%) | |

| 5 | 274582 (2.22%) | |

| 6 | 270656 (2.19%) | |

| 7 | 248823 (2.01%) | |

| 8 | 243625 (1.97%) | |

| 9 | 225703 (1.83%) | |

| 10 | 219578 (1.78%) | |

| 11 | 210942 (1.71%) | |

| 12 | 206115 (1.67%) | |

| 13 | 198389 (1.61%) | |

| 14 | 196459 (1.59%) | |

| 15 | 155071 (1.25%) | |

| 16 | 143727 (1.16%) | |

| 17 | 136360 (1.10%) | |

| 18 | 131285 (1.06%) | |

| 19 | 122566 (0.99%) | |

| 20 | 121743 (0.99%) | |